ЦРУ взламывает iPhone и Android, прослушивает через Smart TV и использует «карманного Путина»

Тысячи секретных файлов Центрального разведывательного управления США за 2013-2016 годы оказались в открытом доступе. Из опубликованных на сайте WikiLeaks документов следует, что Вашингтон создал тайную базу хакеров в консульстве США во Франкфурте, разработал сотни вредоносных программ для прослушивания и слежки, а в своих кибератаках использовал «почерки» других группировок и спецслужб, чтобы скрыть следы преступлений. Ниже перечислены основные разоблачения, на которых акцентирует внимание портал WikiLeaks.

ЦРУ читает зашифрованные переписки

Как следует из документов, ЦРУ разработало программное обеспечение, позволяющее взламывать смартфоны и получать с них информацию. Основной упор делается на iOS, поскольку среди высоких чиновников, бизнесменов и дипломатов популярны iPhone и iPad.

Созданная ЦРУ программа получает доступ к информации на зараженном устройстве и может отправлять данные. Аналогичное программное обеспечение создано и для Android.

Кроме того, ЦРУ «предпринимает очень значительные усилия», чтобы заражать персональные компьютеры. Вирусы передаются через CD- и DVD-диски, USB-флешки и другими способами. Спецслужба разработала системы для автоматического распространения и управления вредоносными программами — они называются Assassin и Medusa. Заражаться могут компьютеры с системой Windows, Mac OS X, Solaris, Linux и другие.

Взлом iOS и Android позволяет ЦРУ перехватывать даже защищенные данные со смартфонов. Например, разговоры в популярных мессенджерах WhatsApp, Signal, Telegram, Wiebo, Confide и Cloackman.

Эти мессенджеры используют шифрование данных, которое должно защитить переписку и разговоры от посторонних. Однако программа ЦРУ перехватывает текстовые сообщения и аудиофайлы еще до того, как они шифруются.

Отдел встраиваемых устройств ЦРУ разработал программу Weeping Angel («Плачущий ангел»), которая, по мнению WikiLeaks, напоминает антиутопию «1984» Джорджа Оруэлла.

Эта технология заражает «умные телевизоры» (Smart TV), используя их в качестве микрофонов. Как показывают документы, метод взлома телевизоров Samsung был разработан совместно с британской MI5.

Когда человек выключает зараженный телевизор, «Плачущий ангел» имитирует его выключение, но на самом деле телевизор продолжает работать в качестве жучка, тайно записывает разговоры в комнате и через интернет отправляет их на сервер ЦРУ. Пять скрытых серверов прослушки ЦРУ носят имя PocketPutin («Карманный Путин»).

В октябре 2014 года ЦРУ также рассматривало возможность заражать системы управления транспортными средствами, которые используются в современных автомобилях и грузовиках.

«Цель такого контроля не определена, но это позволило бы ЦРУ участвовать в почти незаметных убийствах», — предполагает WikiLeaks. Для того чтобы проникать в сети с высокой степенью защиты (например, базы данных полиции, не подключенные к интернету), ЦРУ использует отдельные способы.

Агент ЦРУ или сотрудник разведки другой страны проникает непосредственно на рабочее место, где установлен компьютер, имеющий доступ к нужной базе. После этого он вставляет в компьютер USB-устройство с вредоносной программой, которая заражает компьютер и похищает данные.

Взломщику удается остаться незамеченным благодаря специальной маскировке. К примеру, система Fine Dining («Прекрасное питание») показывает, будто человек в это время смотрит видео, демонстрирует презентацию, играет в компьютерную игру (Breakout 2, 2048) или даже проверяет устройство на вирусы (имитируется работа сканеров Kaspersky, McAfee, Sophos). Но пока на экране приложение-приманка, база данных заражается, а засекреченная информация переписывается на съемные носители.

Секретные документы, опубликованные WikiLeaks, показывают, что в качестве скрытой базы для своих хакеров, охватывающих Европу, Африку и Ближний Восток, ЦРУ использует консульство США во Франкфурте (Германия).

Работающие во Франкфурте хакеры получают дипломатические паспорта и прикрытие Государственного департамента США. В инструкциях своим хакерам ЦРУ присылает формальные причины, которые те должны назвать при въезде в Германию, — например, «поддержка технических консультаций в консульстве».

Пройдя немецкую таможню и попав во Франкфурт, хакеры получают возможность без дальнейших проверок перемещаться по 25 странам Шенгенской зоны.

В одном из документов можно обнаружить внутренние стандарты, которые применяет ЦРУ при написании вирусов и шпионских программ. Эти правила описывают, как создавать программы, чтобы скрыть следы ЦРУ, правительства США или «компаний-партнеров» при судебном разбирательстве.

Американские хакеры также разработали способы обойти известные антивирусные программы. К примеру, спецслужба «обманывала» антивирус и файервол Comodo, размещая свои вредоносные программы в корзине Windows.

Один из проектов ЦРУ под названием Umbrage («Покров») служит для того, чтобы скрывать атаки американской спецслужбы и «маскировать» их под нападения хакеров из других стран.

WikiLeaks поясняет: каждая хакерская методика, созданная в ЦРУ, становилась большой проблемой. При судебном разбирательстве почерк хакера позволит быстро найти другие взломы, совершенные с помощью одного и того же метода, и доказать причастность ЦРУ ко всем атакам.

Чтобы избежать этого риска, ЦРУ собрало большую библиотеку различных техник взлома, которые были украдены у других стран, включая Россию. Используя эту библиотеку, ЦРУ не только сделало свои атаки более разнообразными, но еще и оставляло «отпечатки пальцев» (почерк) других хакерских групп, маскируя себя.

ЦРУ гарантирует, что сможет взломать всех

WikiLeaks отмечает, что после того, как экс-сотрудник Агентства национальной безопасности США Эдвард Сноуден опубликовал секретные данные о технологиях слежки, ведущие IT-корпорации США получили обещание от Вашингтона, что американское правительство будет сообщать им о найденных в программах уязвимостях.

Администрация тогдашнего президента Барака Обамы утверждала, что спецслужбы будут раскрывать все уязвимости, обнаруженные после 2010 года. Однако документы Year Zero показывают, что ЦРУ нарушило обещания: спецслужба продолжает использовать ошибки и другие слабые места в продуктах Apple, Google, Microsoft и других компаний, не сообщая об этом разработчикам.

WikiLeaks считает, что такая практика грозит большому количеству людей: долгое время в самых популярных операционных системах есть лазейки, о которых не знает производитель. Возможно, эти уязвимости уже нашло и использовало не только ЦРУ, но и спецслужбы других стран, а также хакеры.

«Скрывая недостатки безопасности от таких разработчиков, как Apple и Google, ЦРУ гарантирует, что сможет взломать всех», — подчеркивает портал WikiLeaks.

«Людей, которые хотят проникнуть в мой дом, не остановит замок»

Американские спецслужбы по-прежнему не подтвердили и не опровергли подлинность документов. Официальный представитель ЦРУ Хезер Фриц Хорниак заявила, что американцы должны быть очень встревожены утечками WikiLeaks, поскольку они мешают разведслужбам защищать США от террористов и других врагов.

Издание «Немецкая волна» в своей статье отметило, что с 2012 года фокус разоблачений WikiLeaks сместился на цели, интересные прежде всего России. Основатель проекта Джулиан Ассанж разделял позицию Москвы по Украине, поддерживал выход Великобритании из ЕС, говорил о нарушении прав человека со стороны США, а критиковать Кремль практически перестал.

Издание напомнило, что в 2012 году Ассанж получил заказ на 12 авторских программ от российского госканала Russia Today и стал там частым гостем, после чего с ним произошла «разительная перемена».

Пресс-секретарь президента РФ Дмитрий Песков, комментируя утечку WikiLeaks, сказал, что в Вашингтоне «и не скрывают, что они активно прослушивают российских официальных лиц». Он отметил, что эта публикация заслуживает внимания, но не является новой.

Американский сенатор Джон Маккейн заявил, что WikiLeaks «имели связь с Россией», официальный представитель МИД Китая Гэн Шуан призвал США «прекратить прослушку, слежку, шпионаж и кибератаки, направленные против Китая и других стран», а прокуратура Германии пообещала проверить информацию о секретной базе хакеров во Франкфурте.

Кто передал WikiLeaks секретные документы ЦРУ, пока неизвестно. Агентство Reuters, ссылаясь на свои источники, писало, что американские спецслужбы подозревали об утечке данных еще в конце прошлого года. К WikiLeaks они могли попасть через сотрудников компаний, которые выполняли работы для ЦРУ.

На публикацию WikiLeaks уже отреагировали разработчики некоторых программ, которые упоминаются в документах.

Telegram сделал официальное заявление, в котором подчеркнул, что взламывается не мессенджер, а вся операционная система телефона. Поэтому ЦРУ похищает данные еще до того, как какое-либо приложение начинает их шифровать. Компания отметила, что благодаря Year Zero разработчики устройств и операционных систем смогут устранить уязвимости и обеспечить безопасность пользователей.

ЦРУ использовало уязвимость и в текстовом редакторе Notepad++. После публикации WikiLeaks разработчики выпустили новую версию программы, которая защищена от подобного взлома.

«Я знаю, что людей, которые хотят проникнуть в мой дом, не остановит замок. Но я все равно закрываю его каждое утро, когда выхожу на улицу. Мы находимся в гребаном испорченном мире, к сожалению», — подчеркнули создатели Notepad++.

Легендарный борец с мафией, рэкетом и бандитизмом Валерий КУР: «В Раде очень много моих «подопечных» — я же не виноват, что они стали политиками. Мы иногда глядим друг другу в глаза и все понимаем, но я сохраняю оперативную тайну»

Легендарный борец с мафией, рэкетом и бандитизмом Валерий КУР: «В Раде очень много моих «подопечных» — я же не виноват, что они стали политиками. Мы иногда глядим друг другу в глаза и все понимаем, но я сохраняю оперативную тайну» Украинская актриса театра и кино Римма ЗЮБИНА: «Не представляю, что Клавдия Шульженко отправилась бы в 1942 году в Берлин пропагандировать русскую народную песню для поддержания мира»

Украинская актриса театра и кино Римма ЗЮБИНА: «Не представляю, что Клавдия Шульженко отправилась бы в 1942 году в Берлин пропагандировать русскую народную песню для поддержания мира» Глава Национального агентства по противодействию коррупции Наталья КОРЧАК: «Гройсман сказал мне: «Чтобы аттестат завтра был!». Это манера разговора руководителя государства? Это винницкий базар»

Глава Национального агентства по противодействию коррупции Наталья КОРЧАК: «Гройсман сказал мне: «Чтобы аттестат завтра был!». Это манера разговора руководителя государства? Это винницкий базар» Политолог Станислав БЕЛКОВСКИЙ: «Приоритетным кандидатом в наследники Путина считается не Медведев, а Алексей Дюмин — бывший охранник президента, спасший его, по собственному признанию, от медведя. Дюмин был топ-менеджером проекта аннексии Крыма, а сейчас губернатор Тульской области»

Политолог Станислав БЕЛКОВСКИЙ: «Приоритетным кандидатом в наследники Путина считается не Медведев, а Алексей Дюмин — бывший охранник президента, спасший его, по собственному признанию, от медведя. Дюмин был топ-менеджером проекта аннексии Крыма, а сейчас губернатор Тульской области» Если бы политика была дуракоустойчивой

Если бы политика была дуракоустойчивой ЦРУ взламывает iPhone и Android, прослушивает через Smart TV и использует «карманного Путина»

ЦРУ взламывает iPhone и Android, прослушивает через Smart TV и использует «карманного Путина» Трамп, введи войска! Как за одну ночь стать кумиром Украины

Трамп, введи войска! Как за одну ночь стать кумиром Украины Двое из ларца: самые известные близнецы

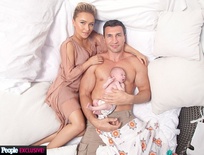

Двое из ларца: самые известные близнецы Дом, милый дом. Кличко и Панеттьер показали новый особняк

Дом, милый дом. Кличко и Панеттьер показали новый особняк Знаменитые актеры, которых не приняли в вуз

Знаменитые актеры, которых не приняли в вуз Родом из детства: звезды тогда и сейчас

Родом из детства: звезды тогда и сейчас Делу время, потехе час. Хобби звезд

Делу время, потехе час. Хобби звезд

Звезда "50 оттенков серого" показала грудь

Звезда "50 оттенков серого" показала грудь Без комплексов. Lady Gaga показала белье

Без комплексов. Lady Gaga показала белье Дочь Джони Деппа ощущает себя лесбиянкой

Дочь Джони Деппа ощущает себя лесбиянкой Наталья Королева выставила грудь напоказ

Наталья Королева выставила грудь напоказ 18-летняя сестра Ким Кардашьян показала новую силиконовую грудь

18-летняя сестра Ким Кардашьян показала новую силиконовую грудь Садальский о Василие Уткине: Где же твои принципы, Вася?

Садальский о Василие Уткине: Где же твои принципы, Вася?  Пугачева будет судиться с Ирсон Кудиковой за долги

Пугачева будет судиться с Ирсон Кудиковой за долги Джейн Биркин помирилась с Hermès

Джейн Биркин помирилась с Hermès Тесть и теща Владимира Кличко не поделили деньги

Тесть и теща Владимира Кличко не поделили деньги